Tutorial básico: Como usar Metasploit en Kali Linux

En este post te explicare a nivel básico como usar Metasploit en Kali Linux. Este post esta enfocado en personas principiantes, así que te explicare desde cero.

Lo primero que deberíamos saber es ¿que es Metasploit?

¿Qué es Metasploit?

Metasploit Framework es un proyecto de código abierto que proporciona un recurso público para investigar vulnerabilidades y desarrollar código que permite a los profesionales de seguridad infiltrarse en su propia red e identificar riesgos y vulnerabilidades de seguridad.

Metasploit fue comprado recientemente por Rapid 7 (https://www.metasploit.com). Sin embargo, la edición comunitaria de Metasploit todavía está disponible en Kali Linux. Metasploit es, con mucho, la utilidad de penetración más utilizada del mundo .

Es importante que tenga cuidado al usar Metasploit porque el escaneo de una red o entorno que no es suyo podría considerarse ilegal en algunos casos. En este tutorial, le mostraremos cómo iniciar Metasploit y ejecutar un análisis básico en Kali Linux.

Metasploit se considera una utilidad avanzada y requerirá algo de tiempo para convertirse en experto, pero una vez que esté familiarizado con la aplicación, será un recurso invaluable.

Metasploit y Nmap

Dentro de Metasploit, en realidad podemos utilizar Nmap. En este caso, aprenderá a escanear su subred local VirtualBox desde Metasploit utilizando la utilidad Nmap que acabamos de aprender.

Paso 1) En la pestaña Aplicaciones , desplácese hacia abajo hasta 08-Herramientas de explotación y luego seleccione Metasploit

Paso 2) Se abrirá una caja de terminales, con MSF en el cuadro de diálogo, esto es Metasploit

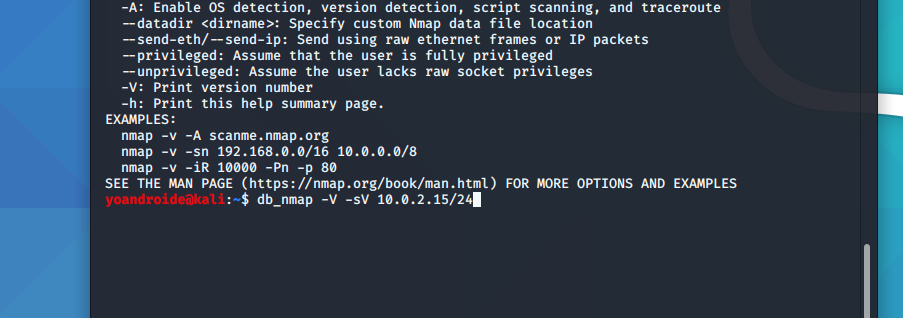

Paso 3) Ingrese el siguiente comando

db_nmap -V -sV 10.0.2.15/24(asegúrese de reemplazar 10.0.2.15 con su dirección IP local)

¿Que significa cada uno de los parametros anteriores?

db_ significa base de datos

-V significa modo detallado

-sV significa detección de versión de servicio

Utilidad Metasploit Exploit

Metasploit muy robusto con sus características y flexibilidad. Un uso común para Metasploit es la Explotación de Vulnerabilidades. A continuación, veremos los pasos para revisar algunas vulnerabilidades e intentar explotar una máquina con Windows 7.

Paso 1) Suponiendo que Metasploit aún esté abierto, ingrese Hosts -R en la ventana de terminal. Esto agrega los hosts descubiertos recientemente a la base de datos Metasploit.

Paso 2) Ingrese " show exploits ", este comando proporcionará una visión completa de todos los exploits disponibles para Metasploit.

Paso 3) Ahora, intente reducir la lista con este comando: nombre de búsqueda: Windows 7 , este comando busca las vulnerabilidades que incluyen específicamente Windows 7, a los efectos de este ejemplo intentaremos explotar una máquina con Windows 7. Dependiendo de su entorno, tendrá que cambiar los parámetros de búsqueda para cumplir con sus criterios. Por ejemplo, si tiene Mac u otra máquina Linux, deberá cambiar el parámetro de búsqueda para que coincida con ese tipo de máquina.

Paso 4) Para los fines de este tutorial, utilizaremos una vulnerabilidad de Apple Itunes descubierta en la lista. Para utilizar el exploit, debemos ingresar la ruta completa que se muestra en la lista: use exploit / windows / browse / apple_itunes_playlist

Paso 5) Si el exploit es exitoso, el símbolo del sistema cambiará para mostrar el nombre del exploit seguido de > como se muestra en la siguiente captura de pantalla.

Paso 6) Ingrese las opciones de show para revisar qué opciones están disponibles para el exploit. Cada exploit tendrá, por supuesto, diferentes opciones.

Si quieres conocer otros artículos parecidos a Tutorial básico: Como usar Metasploit en Kali Linux puedes visitar la categoría Hacking y seguridad.

Entradas relacionadas